Του Άρη Σπίνου

Η κυβέρνηση συνεχίζει να σιωπά για ένα μείζον θέμα εθνικής ασφαλείας, που το μάθαμε από το σκοτεινό διαδίκτυο όταν το ανακοίνωσαν οι ίδιοι οι χάκερ όπως ήδη έχει γράψει το edolio5.

Η ζημία που έχει γίνει είναι τεράστια στο ΔΕΣΦΑ αλλά πολύ περισσότερο καταδεικνύεται η ανεπάρκεια της άμυνας που έχει ο κρατικός μηχανισμός σε τέτοιες επιθέσεις. Να σημειώσουμε ότι την ευθύνη για την κυβερνοασφάλεια των κρατικών υποδομών την έχει η ΕΥΠ. Ας δούμε τι έχει συμβεί μέχρι τώρα για την αποκατάσταση της… “ζημιάς”.

Σε δύο βασικά επίπεδα συνεχίζονται οι πυρετώδεις εργασίες των τεχνικών εμπειρογνώμων που έχει επιστρατεύσει ο ΔΕΣΦΑ, μετά την κυβερνοεπίθεση που δέχτηκε το απόγευμα της Παρασκευής – Η επίθεση κρίνεται ως εξαιρετικά σοβαρή, ενώ καταβάλεται προσπάθεια να συγκεκριμενοποιηθεί η περίμετρος του ρήγματος ασφαλείας που προκλήθηκε.

Όπως επισημαίνουν πηγές από την εταιρεία η επίθεση έχει σταματήσει και οι εμπειρογνώμονες εργάζονται για την ανάκτηση των δεδομένων, ενώ επαναλαμβάνει ότι το σύστημα αερίου λειτουργεί κανονικά και δεν έχει επηρεαστεί από την επίθεση. Όλα αυτά βέβαια όποιος θέλει τα πιστεύει αφού από την πρώτη στιγμή ο ΔΕΣΦΑ έκρυψε γεγονός.

Σύμφωνα με τα μέχρι τώρα δεδομένα, γνώστες σε θέματα κυβερνοεπιθέσεων, υποστηρίζουν, ότι όλα δείχνουν, πως οι χάκερ μόλυναν το σύστημα του ΔΕΣΦΑ με ransomware, ένα είδος κακόβουλου λογισμικού που απειλεί να δημοσιοποιήσει τα προσωπικά δεδομένα του θύματος ή να διακόψει την πρόσβαση του θύματος σε αυτά, με σκοπό των απόσπαση λύτρων.

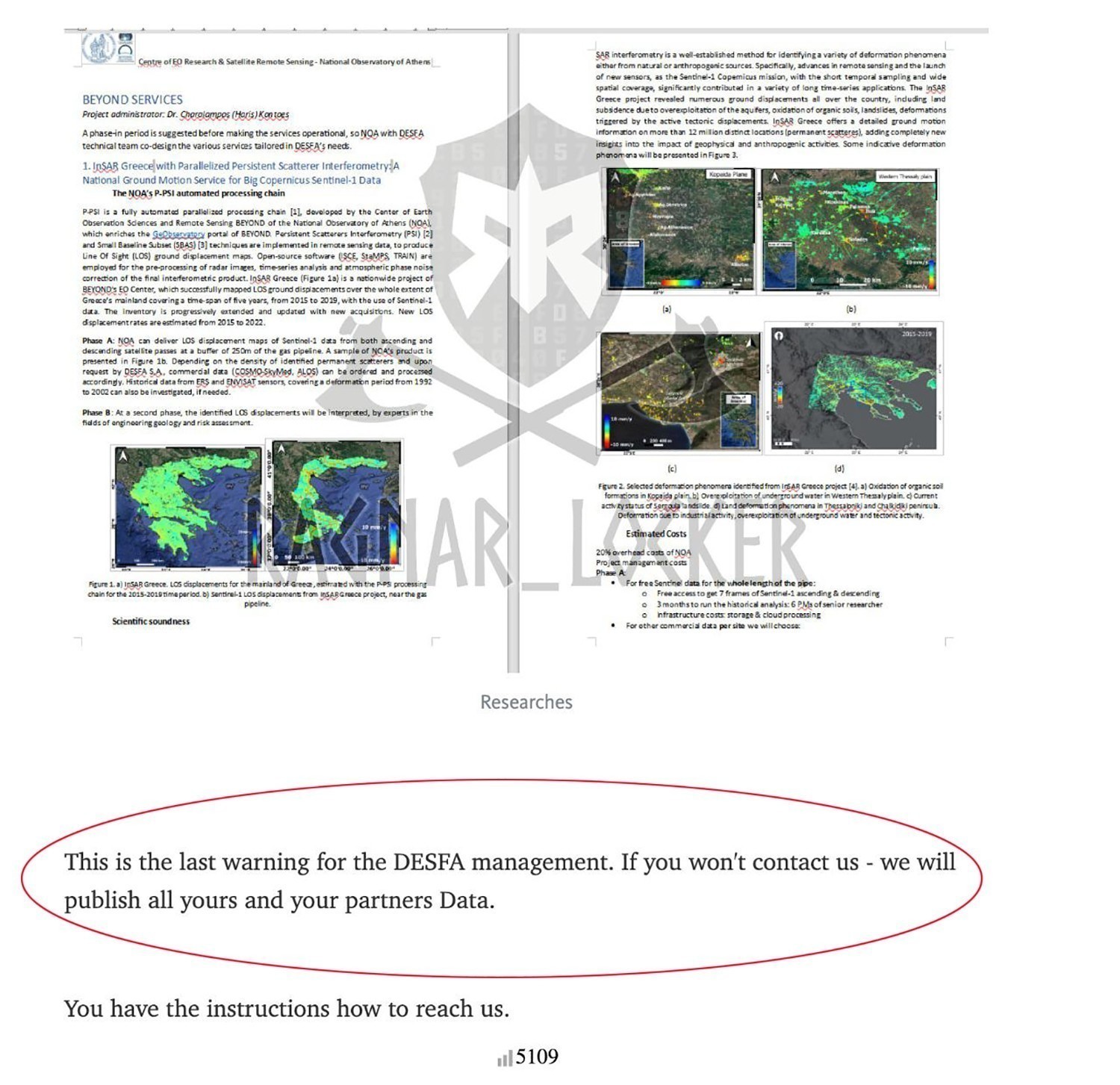

Πίσω από την κυβερνοεπίθεση φαίνεται ότι βρίσκεται μια ομάδα hacking που χρησιμοποιεί το Ragnar Locker ransomware, ως τον κύριο τρόπο επίθεσης σε κυβερνητικές υποδομές, υπηρεσίες, κυβερνητικά συστήματα και μεγάλες επιχειρήσεις παγκοσμίως.

Στην περίπτωση του Διαχειριστή, ωστόσο, η συγκεκριμένη ομάδα δεν έχει κάνει γνωστό τον σκοπό της επίθεσης και αν αποσκοπεί στην απόσπαση χρηματικού τιμήματος ή δεδομένης της συγκυρίας και του κρίσιμου ρόλου του ΔΕΣΦΑ στην αγορά φυσικού αερίου της χώρας μας και της ευρύτερης περιοχής, είχε άλλους πραγματικούς στόχους.

Από την πλευρά τους οι χάκερ, στους διαύλους επικοινωνίας που είχαν τις πρώτες ώρες τις επίθεσης, αφήνουν να εννοηθεί ότι έχουν απομονώσει την πρόσβαση και έχουν στη διάθεσή τους δεδομένα εργαζομένων και πελατών της εταιρείας.

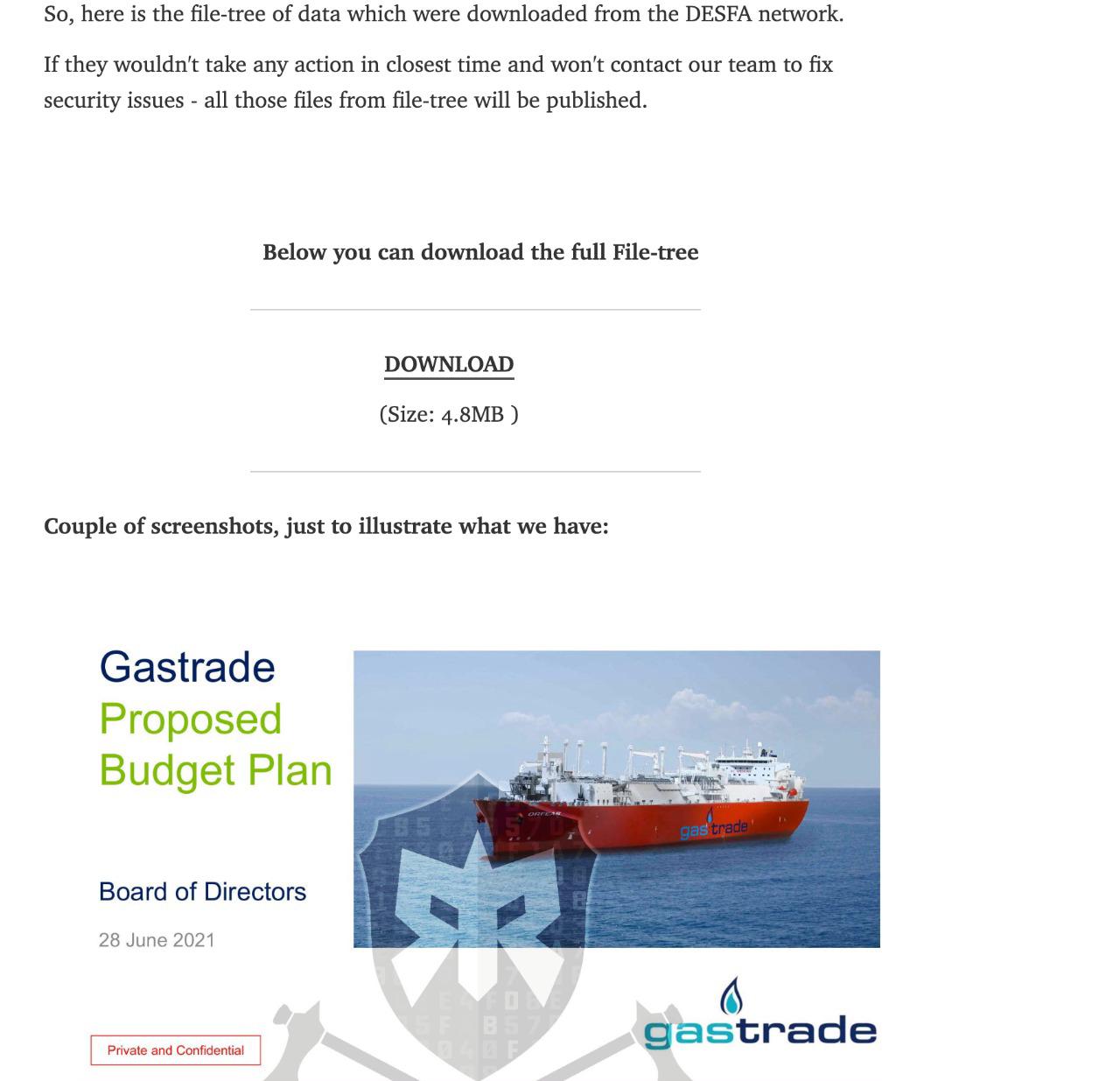

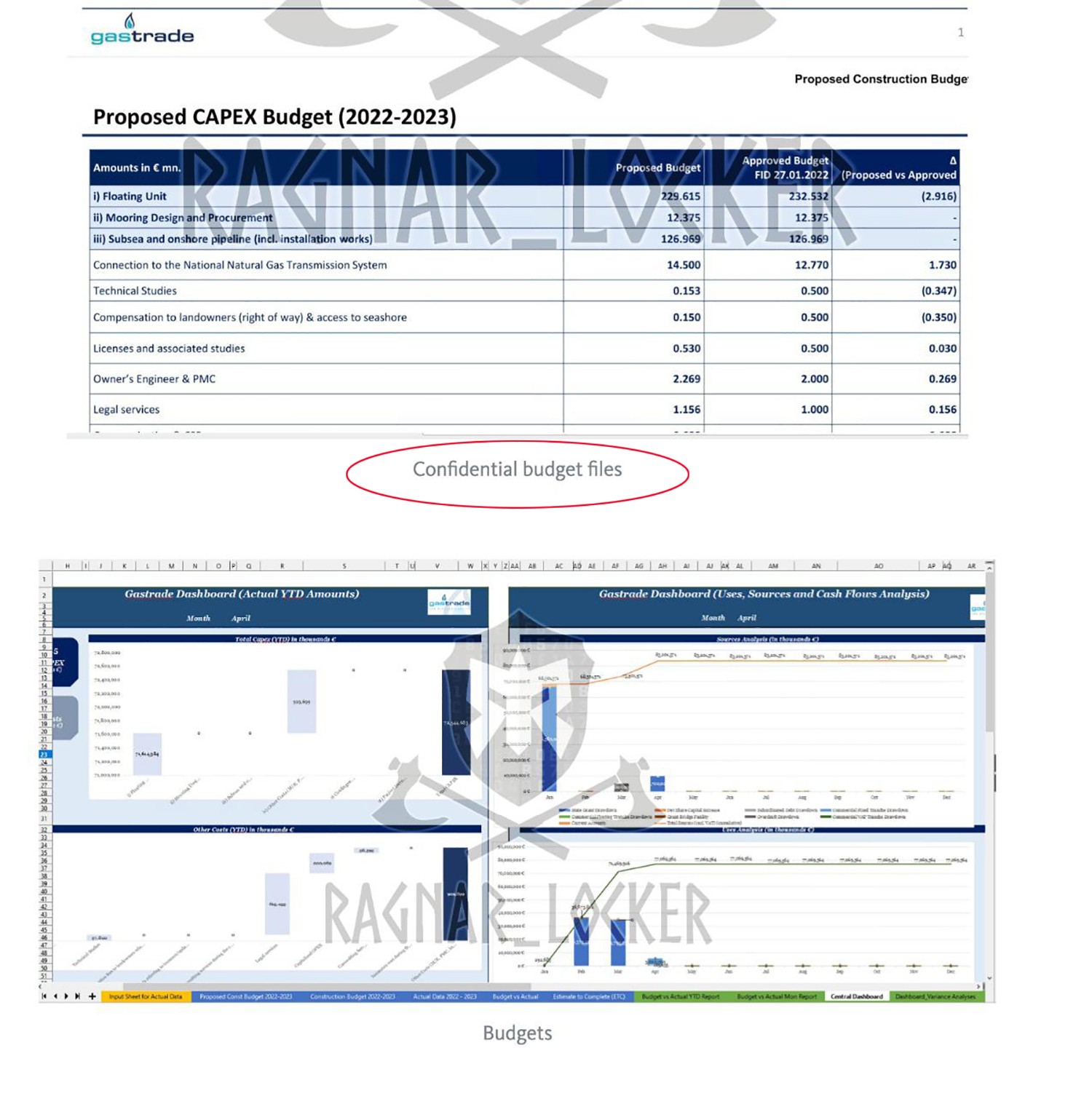

Aρχεία Που Έχουν Στην Κατοχή Τους Οι Χάκερ

Πριν από λίγο καιρό, τα ΕΛΤΑ είχαν υποστεί σοβαρή επίθεση Ransomware με τους hackers να δεσμεύουν εσωτερικά συστήματα και υπολογιστές, περιορίζοντας τη λειτουργικότητα του οργανισμού σε σημαντικό βαθμό και για παρατεταμένο χρονικό διάστημα. Η διοίκηση της εταιρίας και οι αρχές δεν ανακοίνωσαν τελικά αν πλήρωσαν το ζητούμενο αντίτιμο.

Στην Ελλάδα, το πρώτο καταγεγραμμένο περιστατικό κυβερνοεπίθεσης σε μεγάλη εταιρία με στόχο την απόσπαση λύτρων συνέβη τον Οκτώβριο του 2018, εναντίον του ομίλου Vivartia. Τότε hackers «αιχμαλώτισαν» για δύο ημέρες τα ηλεκτρονικά συστήματα, παγώνοντας κάθε διαδικασία, από τις ταμειακές μηχανές στα Everest και τα Goody’s έως τα τιμολόγια για τα προϊόντα της ΔΕΛΤΑ.

Η συγκεκριμένη κυβερνοεπίθεση έληξε όταν πληρώθηκαν 75.000 ευρώ σε bitcoin.

edolio5.blogspot.com

μου έκανε εντύπωση ότι όλοι οι “ειδικοί” χρησιμοποιούν Windows ενώ η ίδια η Microsoft χρησιμοποιεί Linux

αν νομιζεις οτι ειναι πιο ασφαλη τα linux γελασαι πλανη…